1. Pendahuluan

ISO/IEC 27002:2022 Annex 8.8 menekankan bahwa organisasi perlu mengelola kerentanan teknis secara proaktif, mulai dari identifikasi, penilaian, hingga mitigasi. Standar ini tidak secara spesifik mensyaratkan metode tertentu, namun dalam praktik implementasinya, organisasi umumnya menggunakan berbagai pendekatan pengujian keamanan seperti Vulnerability Assessment (VA), Penetration Testing (PT), dan Red Team Engagement (RT). Ketiganya sering dianggap sama, padahal memiliki tujuan, kedalaman, dan cakupan yang berbeda

2. Penjelasan Singkat Masing-Masing Pendekatan

Vulnerability Assessment (VA)

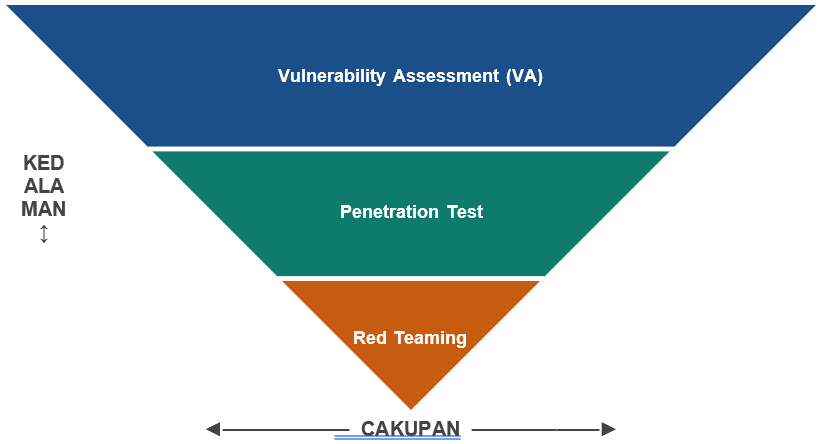

VA bersifat luas namun tidak mendalam. Fokusnya adalah memetakan permukaan serangan melalui scanning otomatis untuk menemukan kerentanan yang diketahui (CVE), memvalidasi patch, dan mengidentifikasi miskonfigurasi. VA tidak melakukan eksploitasi — hanya menemukan dan melaporkan. Dari perspektif auditor: identifikasi kekurangan melalui scanning.

Penetration Testing (PT)

PT melangkah lebih jauh dengan mensimulasikan serangan nyata secara terkontrol. Penguji aktif mencoba mengeksploitasi kerentanan yang ditemukan untuk membuktikan bahwa jalur serangan tersebut benar-benar dapat dimanfaatkan. PT memberikan bukti risiko konkret kepada manajemen. Dari perspektif auditor: validasi jalur serangan dan pengukuran dampak eksploitasi.

Red Team Engagement (RT)

Red Team menggunakan taktik, teknik, dan prosedur (TTP) layaknya ancaman nyata — termasuk social engineering, intrusi fisik, dan teknik penghindaran deteksi. Tujuannya bukan sekadar menemukan celah teknis, melainkan mengukur seberapa efektif orang, proses, dan teknologi keamanan organisasi dalam mendeteksi, merespons, dan memulihkan diri dari serangan. Dari perspektif auditor: ukur kemampuan operasi keamanan secara keseluruhan.

3. Tabel Perbandingan

| Dimensi | Vulnerability Assessment | Penetration Testing | Red Team |

| Tujuan | Identifikasi celah kerentanan | Validasi jalur serangan nyata | Ukur efektivitas SecOps secara menyeluruh |

| Kedalaman | Permukaan (scanning) | Sedang (eksploitasi manual) | Dalam (TTP penuh, multi-vektor) |

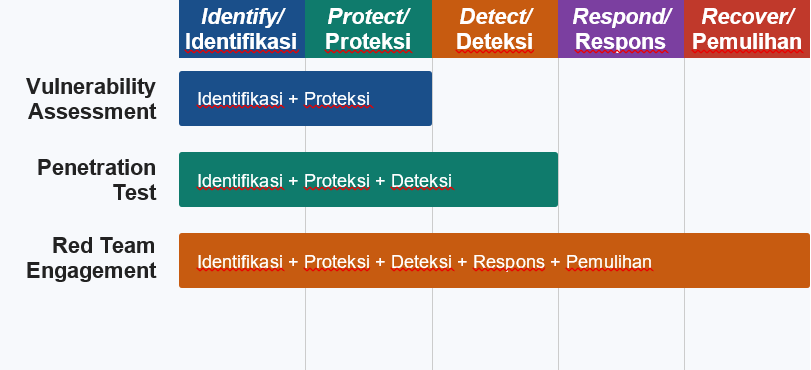

| Cakupan IPDRR | Identify + Protect | Identify + Protect + Detect | Semua fase (s/d Recover) |

| Auditor berpikir | Temukan kekurangan via scan | Buktikan jalur serangan bisa dieksploitasi | Seberapa siap tim merespons ancaman nyata? |

| Output | Daftar kerentanan + rekomendasi patch | Laporan eksploitasi + bukti risiko | Laporan efektivitas deteksi & respons |

| Frekuensi | Rutin (bulanan / kuartalan) | Tahunan / saat ada perubahan sistem | Tahunan / kebutuhan strategis |

4. Cakupan IPDRR

Kerangka NIST IPDRR (Identify, Protect, Detect, Respond, Recover) menggambarkan perbedaan cakupan ketiga pendekatan ini dengan jelas:

- VA: mencakup Identify + Protect. Hanya mengidentifikasi kerentanan dan memvalidasi kontrol perlindungan.

- PT: mencakup Identify + Protect + Detect. Menambahkan pengujian kemampuan sistem monitoring mendeteksi serangan.

Red Team: mencakup hingga tahap respon insiden, dan dalam beberapa kasus dapat melibatkan simulasi pemulihan

5. Kapan Menggunakan Masing-Masing?

- Gunakan VA: sebagai aktivitas rutin (bulanan/kuartalan) untuk memastikan visibilitas kerentanan secara berkelanjutan.

- Gunakan PT: secara tahunan atau setelah perubahan sistem signifikan, untuk membuktikan risiko nyata dan memenuhi persyaratan regulasi.

- Gunakan Red Team: ketika program VA dan PT sudah berjalan matang, untuk menguji kesiapan tim keamanan menghadapi ancaman nyata.

6. Kesimpulan

VA, PT, dan Red Team bukan pilihan yang saling menggantikan, melainkan saling melengkapi. VA membangun fondasi visibilitas, PT memvalidasi risiko nyata, dan Red Team mengukur kematangan keseluruhan program keamanan. Dalam konteks standar ISO/IEC 27002 Annex 8.8, ketiga pendekatan ini secara bersama-sama memastikan organisasi tidak hanya menemukan kerentanan, tetapi juga mampu mendeteksi, merespons, dan pulih dari ancaman yang sesungguhnya.